Seguridad y Protección

Compromiso con protección de información y recursos

Protocolos de Seguridad

Medidas técnicas y organizativas implementadas para garantizar protección integral de información y recursos.

Cifrado Avanzado

Implementación de cifrado de extremo a extremo mediante algoritmos criptográficos robustos que protegen comunicaciones y datos almacenados.

Utilizamos estándares de cifrado de nivel bancario con algoritmos de clave pública y privada para proteger transmisión de información sensible. Datos almacenados permanecen cifrados en reposo mediante claves gestionadas con protocolos de seguridad rigurosos. Sistema de gestión de claves incluye rotación periódica y almacenamiento seguro en módulos de hardware especializados certificados.

Autenticación Múltiple

Sistema de autenticación reforzada que requiere múltiples factores de verificación para acceso a cuentas y funcionalidades críticas.

Autenticación de dos factores obligatoria combina contraseña personal con código temporal generado mediante aplicación móvil o dispositivo físico. Sistema soporta múltiples métodos de segundo factor incluyendo aplicaciones autenticadoras, mensajes de texto y tokens de hardware. Mecanismos de recuperación seguros permiten restablecer acceso mediante procesos de verificación rigurosos que confirman identidad del titular.

Monitoreo Continuo

Supervisión permanente de actividad mediante sistemas automatizados que detectan patrones anómalos y comportamientos sospechosos en tiempo real.

Plataforma de monitoreo analiza continuamente actividad de cuentas mediante algoritmos de detección de anomalías que identifican patrones inusuales. Sistema genera alertas automáticas ante eventos sospechosos como intentos de acceso desde ubicaciones no habituales o actividad operativa atípica. Equipo de seguridad revisa alertas y toma medidas preventivas cuando se detectan amenazas potenciales.

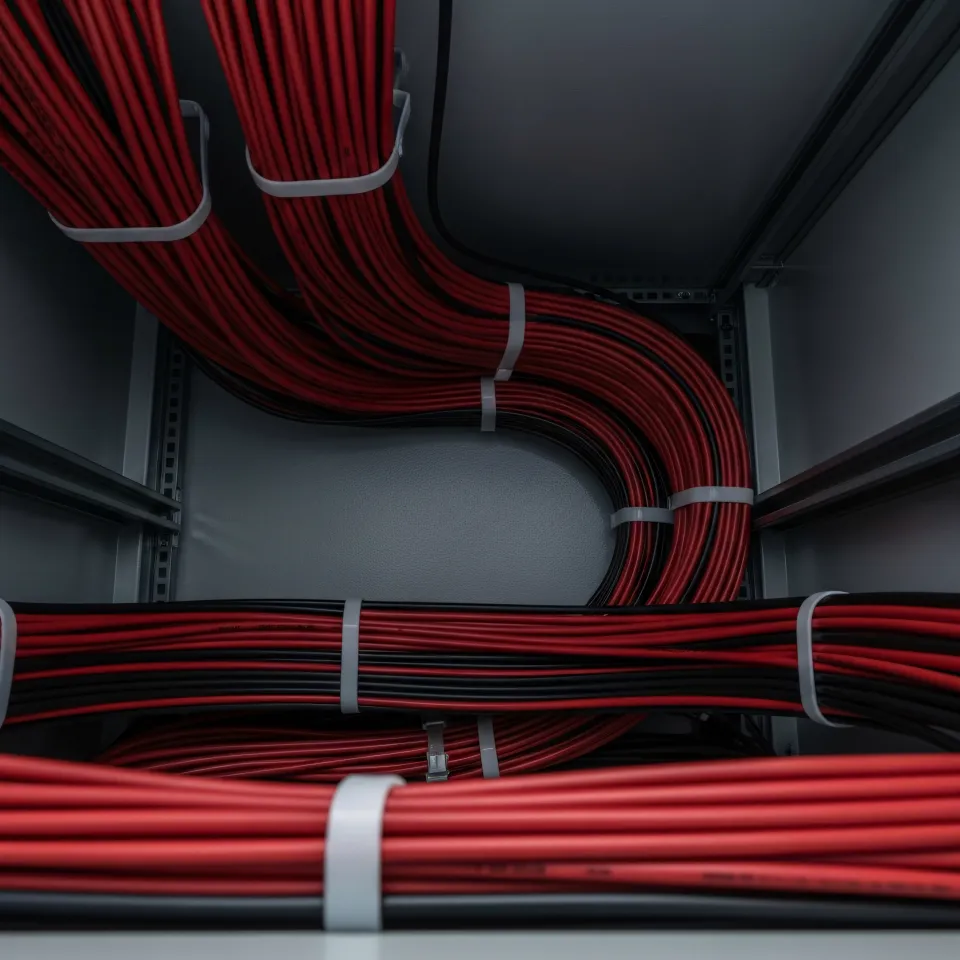

Infraestructura Protegida

Servidores alojados en centros de datos certificados con medidas físicas y lógicas de protección contra amenazas externas.

Infraestructura tecnológica distribuida en múltiples centros de datos con certificaciones internacionales de seguridad. Instalaciones incluyen controles de acceso físico, vigilancia permanente, sistemas de respaldo energético y climatización controlada. Arquitectura redundante garantiza continuidad operativa mediante replicación de datos en ubicaciones geográficamente separadas con sincronización en tiempo real.

Auditorías Regulares

Evaluaciones periódicas de seguridad realizadas por expertos independientes que verifican cumplimiento de mejores prácticas y estándares.

Auditorías de seguridad conducidas regularmente por firmas especializadas independientes evalúan infraestructura tecnológica, procesos operativos y políticas de seguridad. Pruebas de penetración simulan ataques reales para identificar vulnerabilidades potenciales antes de que puedan ser explotadas. Resultados de auditorías guían implementación de mejoras continuas en protocolos de seguridad y capacitación de personal.

Compromiso con Seguridad

La seguridad constituye prioridad fundamental en nuestra operación. Invertimos continuamente en tecnologías avanzadas y capacitación especializada para mantener estándares elevados de protección. Colaboramos con expertos en ciberseguridad y cumplimos con regulaciones internacionales que establecen requisitos rigurosos para protección de información personal y recursos financieros.

Consultar Seguridad- 99.9%

-

Tiempo Operativo

Disponibilidad de plataforma con infraestructura redundante

- 256-bit

-

Cifrado SSL

Protección de comunicaciones mediante estándares bancarios

- 24/7

-

Monitoreo Activo

Supervisión continua de sistemas y detección de amenazas

Configuración de Seguridad

Pasos para establecer protección de cuenta mediante autenticación reforzada.

Creación de Contraseña Robusta

Establezca contraseña única con combinación de letras mayúsculas, minúsculas, números y caracteres especiales con longitud mínima requerida.

Activación Segundo Factor

Configure autenticación de dos factores mediante aplicación autenticadora o dispositivo físico que genera códigos temporales únicos.

Verificación de Identidad

Complete proceso de verificación proporcionando documentación requerida para confirmar identidad y cumplir con regulaciones vigentes aplicables.

Configuración de Alertas

Active notificaciones de seguridad para recibir alertas sobre actividad relevante como inicios de sesión, cambios de configuración y operaciones significativas.

Experiencias de Seguridad de Usuarios

Fernando Martínez

Gestor de Activos, Madrid

La seguridad de la plataforma me genera confianza total para gestionar recursos significativos. Autenticación de dos factores y alertas configurables proporcionan tranquilidad. He operado durante más de un año sin incidentes de seguridad. Sistema de monitoreo detectó actividad inusual en una ocasión y bloqueó acceso preventivamente hasta verificar identidad. Respuesta rápida del equipo de seguridad fue excepcional.

Isabel Romero

Analista Financiera, Barcelona

Protocolos de seguridad son rigurosos sin comprometer usabilidad. Proceso de autenticación es fluido pero efectivo. Aprecio transparencia sobre medidas implementadas y certificaciones obtenidas por auditorías independientes. Notificaciones inmediatas sobre actividad de cuenta me permiten supervisar accesos en tiempo real. He recomendado plataforma a colegas enfatizando robustez de infraestructura de seguridad implementada.

Ricardo Navarro

Trader Independiente, Valencia

Medidas de seguridad cumplen expectativas elevadas que tengo para protección de recursos. Cifrado de comunicaciones y almacenamiento seguro son aspectos fundamentales bien implementados. Proceso de verificación inicial fue exhaustivo pero necesario para garantizar cumplimiento regulatorio. Único aspecto que mejoraría es simplificar recuperación de cuenta cuando dispositivo de segundo factor no está disponible temporalmente.